Catégorie : Computing

-

Sécurité informatique : systèmes de contrôle et cybersécurité – 3) mesures d’atténuation des risques

La cybersécurité des systèmes de contrôle est un point névralgique. Avec des pertes quotidiennes de 250 000 dollars des États-Unis pour le laboratoire ALMA, il n’est plus possible d’ignorer le risque de cyberattaque

-

Sécurité informatique : systèmes de contrôle et cybersécurité – 2) cygnes noirs et convergence

Voilà longtemps que les experts s’attendaient à un incident majeur touchant les systèmes de contrôle ; le premier évènement largement médiatisé de ce genre a été l’attaque Stuxnet de 2010 contre le programme nucléaire iranien

-

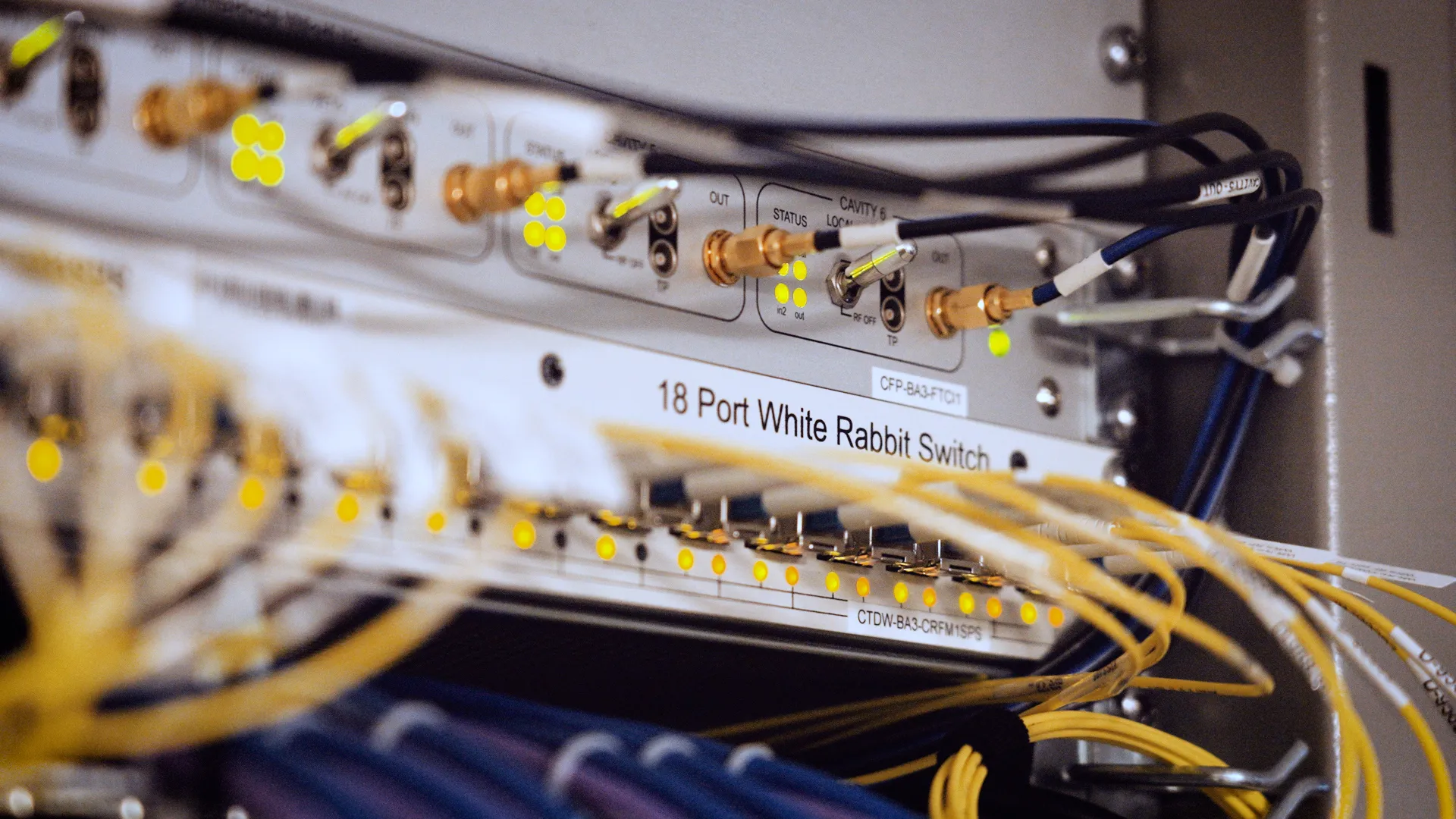

Sécurité informatique : systèmes de contrôle et cybersécurité – 1) ce qui a changé en 20 ans

Il y a une vingtaine d’années, les systèmes de contrôle étaient autonomes, généralement découplés des réseaux généraux, avec leurs propres infrastructures de câblage réseau et des langages de programmation spécifiques. Ce n’est plus le cas aujourd’hui…