À la mi-novembre, le CERN a fait l'objet d'une nouvelle attaque par hameçonnage incitant les internautes à ouvrir un lien malveillant et à fournir leur identifiant CERN sur une fausse page d'authentification unique (SSO). Même si nous avons été nombreux à détecter et à signaler l’arnaque, 11,2 % d’entre nous ont mordu à l’hameçon, potentiellement exposant leur mot de passe. Heureusement pour eux, ce n'était qu’un exercice...

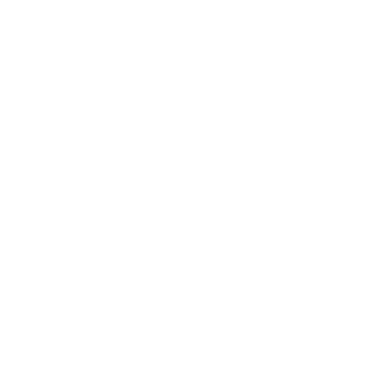

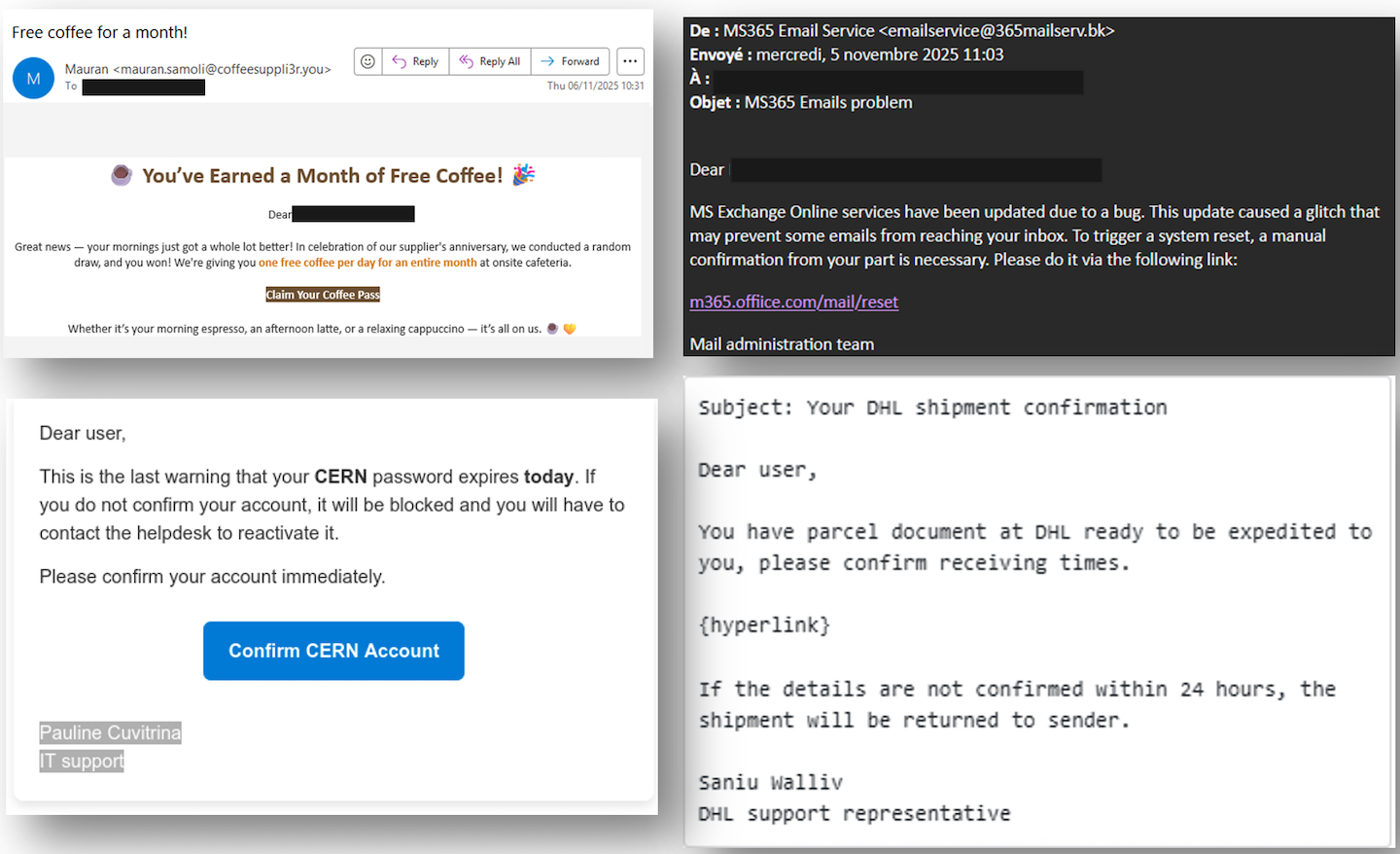

À quoi ressemblaient donc ces courriels d’hameçonnage ? Comme tous les autres pourriels et courriels frauduleux que les filtres du service de messagerie du CERN bloquent quotidiennement, ils semblaient plutôt innocents. Simples. Peut-être crédibles, ou non, étant donné qu’ils pouvaient tous être perçus également comme douteux, bizarres, suspects ou tout simplement adressés à la mauvaise personne. « cofeesuppli3r.you », « 365mailserv.bk », « kern.bz », etc. , le nom de domaine CERN ne figurait sur aucun d’entre eux. Les messages ressemblaient à des pourriels « standard » qui, d’ailleurs, ont servi comme source d’inspiration pour cet exercice. De plus, les liens contenus dans les messages ne pointaient pas vers la page d'authentification unique (SSO) du CERN (« auth.cern.ch »), mais vers des URL externes comme « www[.]hrsupportint[.]com » ou « www[.]doctorican[.]de ». Voici six captures d’écran de courriels « malveillants » :

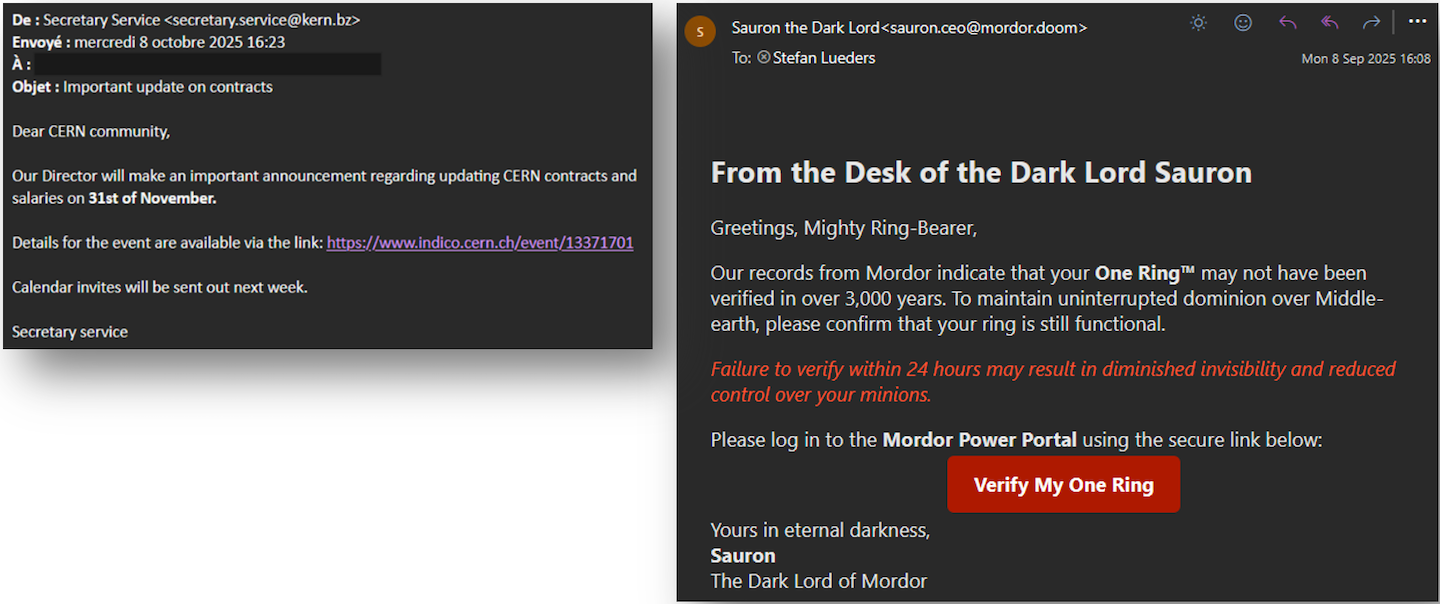

Seriez-vous tombé dans le panneau et auriez-vous cliqué sur l'un de ces courriels ? C’est le courriel signé « Pauline Cuvitrina » (« Votre mot de passe du CERN expire aujourd'hui ») qui a généré le plus de clics (50 %), suivi par le message du « Service de secrétariat » (« Mise à jour importante des contrats ») avec 31 % de clics et, enfin, celui de « Saniu Walliv » (DHL) avec 14 % de clics. Très peu de personnes ont cru au « café gratuit » ou au « problème avec Microsoft 365 »(1). Vous pouvez voir ci-dessous la répartition par sujet et les taux de clics par département.

Le taux moyen de clics était d'environ 6 %, avec des variations allant jusqu'à 11,2 %(2) mais restant toujours dans le même ordre de grandeur compte tenu de l'erreur statistique. En fait, le taux de clics dépend largement du contenu du message : lors d’un exercice précédent, le Bureau de la sécurité informatique du CERN a réussi à inciter plus de 80 % de la centaine de spécialistes en informatique qui participaient à une conférence sur les technologies de l’information à cliquer sur un faux courrier électronique les invitant à télécharger un bon pour une bière gratuite.

Même si nos filtres anti-pourriels et l'authentification à deux facteurs, déployée récemment, nous assurent déjà, en principe, une protection suffisante en bloquant ce type de courriels, il est préférable de mettre en place une défense plus poussée. La « sécurité » c’est comme l’Emmental suisse : plusieurs couches sont nécessaires pour couvrir tous les trous. Ainsi, la prochaine fois que vous êtes tenté de cliquer sur un courriel de ce genre (ou sur un SMS, un message WhatsApp, un code QR ou une simple URL), rappelez-vous : ARRÊTEZ-VOUS - RÉFLÉCHISSEZ - NE CLIQUEZ PAS. Vous contribuerez ainsi à protéger l'Organisation. Merci beaucoup !

Pour en savoir plus sur les incidents et les problèmes en matière de sécurité informatique au CERN, lisez nos rapports mensuels (en anglais). Si vous souhaitez avoir plus d’informations, poser des questions ou obtenir de l’aide, visitez notre site ou contactez-nous à l’adresse Computer.Security@cern.ch.